인스타그램의 안드로이드와 iOS 앱에 치명적인 취약점이 발견되었다고 합니다!

이 취약점을 통해 해커는 원격으로 사용자의 스마트 폰에서 악성코드를 실행하고, 사용자의 행위를 염탐하고, 스마트폰 카메라와 마이크를 제어할 수 있었다는 충격적인 연구가 발표되었습니다.

해커는 인스타그램, 이메일, Whatsapp 또는 Facebook 등 모든 채널을 통해 피해자에게 악성 이미지 보냈습니다.

사용자가 악성 이미지를 저장 한 다음 인스타그램 앱을 열면 앱의 이미지 처리 라이브러리에서 힙 오버플로가 발생하여 공격자가 개인 메시지를 감시하고 사진을 게시 및 삭제하며 전화의 연락처, 카메라 및 위치 데이터에 접근할 수 있었다고 Check Point의 보안 연구원이 밝혔습니다.

힙 오버플로 HEAP OVERFLOW

힙 데이터 영역에서 발생하는 버퍼 오버플로의 한 종류이다.

실제로 해커는 앱에 대한 모든 통제권을 갖게 되고, 사용자의 인스타그램 계정에 있는 개인 메시지를 모두 읽고, 사진을 마음대로 삭제하거나 올리는 등의 악성 활동을 할 수 있습니다. 이는 기기가 자신도 모르는 사이에 표적 사용자를 염탐하는 도구로 변질될 뿐만 아니라 인스타그램 프로필을 악의적으로 조작할 수 있습니다. 어느 경우든, 이 공격은 사용자들의 사생활에 대한 대대적인 침해로 이어질 수 있고 평판에 영향을 미칠 수 있으며, 또는 보안 위험이 더 심각해질 수 있습니다.

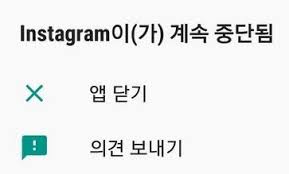

이 결함에 대한 가장 기본적인 공격은 인스타그램 앱의 충돌을 야기해 앱을 열지 못하게 하며, 이는 사용자들이 단말기에서 앱을 삭제하고 다시 설치하기 전까지 인스타그램 계정에 접속하지 못하게 방해합니다.

취약점에 대해 더욱 자세하게 살펴보겠습니다. 해당 취약점은 인스타그램 앱이 서드파티 JPEG 처리 라이브러리인 Mozjpeg를 사용하여 이미지 열 때 원격 코드가 실행시키는 오픈 소스 코드를 잘못 사용하는 방식이었습니다.

Mozjpeg

JPG 이미지의 용량을 감소시켜주는 JPEG 라이브러리

다행히 심각한 보안 구멍을 발견한 연구진은 페이스북, 인스타그램 등과 협력해 취약점이 제대로 패치하였습니다.

주목할 점은 인스타그램의 패치가 적용된 버전이 처음 출시된 지 약 6개월이 지난 지금에야 취약성에 대한 세부 정보가 공개되었다는 것입니다. 그것만큼 보안 구멍이 공개되면 큰 문제를 야기할 수 있었기 때문으로 여겨집니다.

따라서 안전하게 인스타그램을 사용하고 싶다면 스마트폰에서 인스타그램 앱을 완전히 제거하거나 공식 Google Play 또는 iOS 앱 스토어에서 최신 버전으로 업데이트하시길 바랍니다.

<원문: www.tripwire.com/state-of-security/featured/instagram-flaw-hackers-spy-cameras-microphones/>

'보안 Issue' 카테고리의 다른 글

| 크롬과 엣지의 악성 확장 프로그램이 인터넷 환경을 위협하고 있습니다! - 위드네트웍스 (0) | 2021.01.06 |

|---|---|

| 텔레그램에서 활동하고 있는 딥 페이크 봇 - 위드네트웍스 (0) | 2020.11.23 |

| 일상이 추적 당할 수 있다?! - 위드네트웍스 (1) | 2020.08.10 |

| 언택트 시대, IT 환경은 이렇게 진화한다! - 위드네트웍스 (0) | 2020.07.15 |

| 코로나19를 주제로 한 사이버 공격의 감소 – 마이크로소프트 보고서 분석 [위드네트웍스] (0) | 2020.06.23 |