여러분은 2016년 전세계를 떠들석하게 했던 ‘미라이 봇넷’ 사건을 기억하시나요?

아마 집에 사물인터넷(IoT) 기기가 하나라도 있는 분들은 이 사건을 기억하실텐데요!

해커가 사물인터넷(IoT) 기기들을 해킹해 좀비, 즉 봇넷으로 만든 뒤 트위터, 넷플릭스, 뉴욕타임즈 등 총 12,000개가 넘는 사이트에 해킹한 봇넷을 동원하여 DDoS 공격을 한 사건이었습니다. 미라이 봇넷은 보안 카메라 등 보안이 허술한 사물인터넷 기기에 악성코드를 설치하여 좀비로 만들었고 이 사건 이후 사물인터넷 보안에 대한 경각심이 전세계적으로 크게 증가하게

오늘은 사물인터넷 봇넷만 위험한 것이 아니라 모든 사물인터넷에 연결된 가정용 공유기 또한 얼마나 많은 위험을 직면하고 있는지 소개해드리겠습니다.

여러분은 집에 있는 공유기에 매일 얼마나 많은 악성 이벤트가 발생하는지 알고 있으신가요? 취약한 서비스를 찾는 스캐너부터 전 세계에서 발생하는 여러 해킹 시도에 이르기까지 정말 놀라울 정도로 많다고 합니다.

자세히 살펴보겠씁니다. 올해 2월 한 달간 텍사스의 어느 한 가정에서 발생한 네트워크 이벤트의 수는 수백만 개였습니다. 그 중 2,227개의 이벤트는 사물인터넷 봇넷의 악성 프로그램 전파와 관련이 있었고 놀라운 것은 대부분이 중국, 홍콩, 한국에서 발생했다는 것 입니다.

다시 살펴보겠습니다. 해당 가정용 공유기에서 지난 2월 하루 평균 50여건의 IoT 악성 코드 유포 시도를 발견할 수 있었습니다. 특히 미라이 변형 공격, 웹쉘(WebShell) 공격 및 401TRG 기반 웹쉘 공격이 가장 많았다고 합니다.

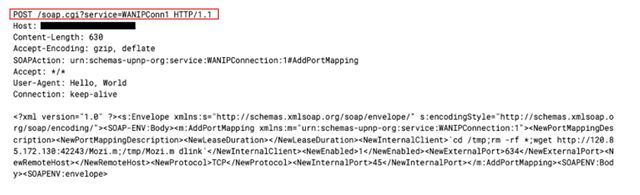

한 이벤트를 예로 설명하겠습니다. 이 이벤트는 중국 광둥성에서 발생하여 발견되었습니다.

가장 위 항목인 POST/soap.cgi?service=WANIPConn1 HTTP 1.1은 해당 공격이 D-Link공격을 통해 여러 D-Link 장치에서 UPnP SOAP 인터페이스를 통해 명령을 주입하도록 하고 있다는 것을 말해줍니다.

아래의 표는 멀웨어가 대상으로 하는 포트에 대한 통계입니다. 이를 통해 대상 장치와 서비스를 식별하는 데 도움이 될 수 있습니다. 예를 들어, 2월에 IoT 멀웨어가 목표로 하는 상위 5개 포트는 80, 23, 60001, 7574, 49152였습니다.

자, 이것이 무엇을 의미할까요? 상위에 위치한 60001 포트는 악성 프로그램이 JAWS DVR 웹 서버를 공격하는 취약점을 통해 페이로드를 제공하고 전파하려는 시도를 나타냅니다.

보시다시피, 가정 공유기는 수많은 위협 가운데 있습니다. 따라서 사물인터넷만큼 가정 공유기에도 보안이 필요하며, 집 안의 모든 사물인터넷이 가정 공유기에 연결되어 있기 때문에 가정 공유기에 대한 보안 또한 매우 필요하다고 할 수 있습니다.

<참고 내용: "IoT Botnets: Perspectives from a Residential Router", Daniel Smith, 2021.03>

'보안 Issue' 카테고리의 다른 글

| 아마존 사이드워크! 인터넷 연결을 편리하고 위험하게 ?! - 위드네트웍스 (0) | 2021.05.24 |

|---|---|

| 증가하는 랜섬웨어: 나와 회사를 안전하게 보호하는 방법 (0) | 2021.05.20 |

| 크롬과 엣지의 악성 확장 프로그램이 인터넷 환경을 위협하고 있습니다! - 위드네트웍스 (0) | 2021.01.06 |

| 텔레그램에서 활동하고 있는 딥 페이크 봇 - 위드네트웍스 (0) | 2020.11.23 |

| '인스타그램'으로 스마트폰을 염탐할 수 있다!? - 위드네트웍스 (0) | 2020.09.28 |